Όταν η κινεζική ομάδα χάκερ, γνωστή ως Salt Typhoon, αποκαλύφθηκε το περασμένο φθινόπωρο για να διεισδύσει βαθιά σε μεγάλες αμερικανικές τηλεπικοινωνιακές εταιρείες – παραβιάζοντας σχεδόν λιγότερες από εννέα από τους τηλεφωνικούς φορείς και πρόσβαση σε κείμενα και κλήσεις των Αμερικανών σε πραγματικό χρόνο – αυτή η εκστρατεία hacking αντιμετωπίστηκε ως πυρκαγιά τεσσάρων συναγερμών από την αμερικανική κυβέρνηση. Ωστόσο, ακόμη και μετά από την έκθεση των χάκερ αυτών των χάκερ, συνέχισαν το ξεφάντωμα τους να σπάσουν σε δίκτυα τηλεπικοινωνιών παγκοσμίως, συμπεριλαμβανομένων περισσότερων στις ΗΠΑ.

Οι ερευνητές της εταιρείας ασφάλειας στον κυβερνοχώρο κατέγραψαν το μέλλον την Τετάρτη το βράδυ αποκάλυψαν σε μια έκθεση ότι έχουν δει το Salt Typhoon Breach πέντε τηλεπικοινωνίες και παρόχους υπηρεσιών διαδικτύου σε όλο τον κόσμο, καθώς και πάνω από δώδεκα πανεπιστήμια από τη Γιούτα στο Βιετνάμ, μεταξύ του Δεκεμβρίου και του Ιανουαρίου. Οι τηλεπικοινωνίες περιλαμβάνουν έναν παροχέα υπηρεσιών διαδικτύου των ΗΠΑ και την εταιρεία τηλεπικοινωνιών και μια άλλη θυγατρική της UK Telecom, σύμφωνα με τους αναλυτές της εταιρείας, αν και αρνήθηκαν να ονομάσουν αυτά τα θύματα σε ενσύρματα.

“Είναι εξαιρετικά ενεργά και συνεχίζουν να είναι σούπερ ενεργά”, λέει ο Levi Gundert, ο οποίος οδηγεί την ερευνητική ομάδα της Future Future, γνωστή ως ομάδα Insikt. “Νομίζω ότι υπάρχει μόνο μια γενική υποαπασχόληση για το πόσο επιθετική είναι στην περιστροφή των τηλεπικοινωνιακών δικτύων σε ελβετικό τυρί”.

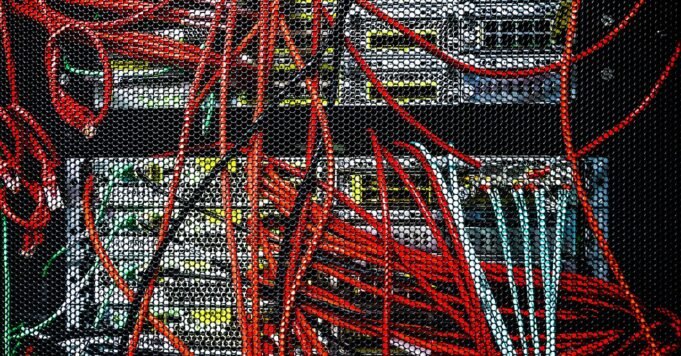

Για να πραγματοποιήσει αυτή την τελευταία εκστρατεία εισβολών, το Salt Typhoon-το οποίο κατέγραψε μελλοντικά κομμάτια με το δικό του όνομα, το Redmike, και όχι τη λαβή Typhoon που δημιουργήθηκε από τη Microsoft-έχει στοχεύσει τις διεκριμένες διεπαφές ιστού στο Διαδίκτυο του λογισμικού iOS της Cisco, Οι δρομολογητές και οι διακόπτες του Giant. Οι χάκερ εκμεταλλεύτηκαν δύο διαφορετικές ευπάθειες στον κώδικα αυτών των συσκευών, ένας από τους οποίους παρέχει αρχική πρόσβαση και ένα άλλο που παρέχει προνόμια ρίζας, δίνοντας στους χάκερ πλήρη έλεγχο ενός συχνά ισχυρού εξοπλισμού με πρόσβαση στο δίκτυο ενός θύματος.

“Κάθε φορά που ενσωματώνονται σε δίκτυα επικοινωνίας σε υποδομές όπως οι δρομολογητές, έχετε τα κλειδιά για το βασίλειο σε αυτό που μπορείτε να αποκτήσετε πρόσβαση και να παρατηρήσετε και να εξαντλήσετε”, λέει ο Gundert.

Το καταγεγραμμένο μέλλον βρήκε περισσότερες από 12.000 συσκευές Cisco των οποίων οι διεπαφές ιστού εκτέθηκαν στο διαδίκτυο και λένε ότι οι χάκερ στοχεύουν πάνω από χίλιες από αυτές τις συσκευές που εγκαθίστανται σε δίκτυα παγκοσμίως. Από αυτούς, φαίνεται να έχουν επικεντρωθεί σε ένα μικρότερο υποσύνολο τηλεπικοινωνιών και πανεπιστημιακών δικτύων των οποίων οι συσκευές Cisco εκμεταλλεύτηκαν με επιτυχία. Για αυτούς τους επιλεγμένους στόχους, ο Typhoon Salt διαμόρφωσε τις συσκευές Cisco που έχουν παραβιαστεί για να συνδεθούν με τους διακομιστές εντολών και ελέγχου των hackers μέσω της γενικής δρομολόγησης ή των σηράγγων GRE-ένα πρωτόκολλο που χρησιμοποιείται για τη δημιουργία ιδιωτικών καναλιών επικοινωνιών-στη συνέχεια χρησιμοποίησαν αυτές τις συνδέσεις για να διατηρήσουν τα δεδομένα πρόσβασης και κλοπής τους.

Όταν ο Wired έφτασε στο Cisco για σχόλια, η εταιρεία επεσήμανε μια συμβουλευτική ασφάλεια που δημοσίευσε σχετικά με τα τρωτά σημεία της διεπαφής του λογισμικού iOS το 2023. Σταθερή έκδοση λογισμικού “, έγραψε ένας εκπρόσωπος σε δήλωση.

Οι συσκευές δικτύου hacking ως σημεία εισόδου στα θύματα στόχου – συχνά εκμεταλλευόμενοι γνωστές ευπάθειες που οι ιδιοκτήτες συσκευών απέτυχαν να επιδιορθώσουν – έχουν γίνει τυποποιημένη διαδικασία λειτουργίας για τον τυφώνα αλατιού και άλλες κινεζικές ομάδες πειρατείας. Αυτό οφείλεται εν μέρει στο γεγονός ότι αυτές οι συσκευές δικτύου δεν διαθέτουν πολλούς από τους ελέγχους ασφαλείας και το λογισμικό παρακολούθησης που επεκτάθηκε σε πιο παραδοσιακές υπολογιστικές συσκευές όπως διακομιστές και υπολογιστές. Οι καταγεγραμμένες μελλοντικές σημειώσεις στην έκθεσή της ότι οι εκλεπτυσμένες κινεζικές ομάδες κατασκοπείας έχουν στοχεύσει σε αυτές τις ευάλωτες συσκευές δικτύου ως πρωτογενή τεχνική εισβολής για τουλάχιστον πέντε χρόνια.